Hallo HaBo Gemeinde, ich versuche gerade mich im reversing schlau zu machen ... Binär, Hexadezimal und Entrypoint sind mir bekannt, Api Funktionsaufrufe vermag ich auch noch zu erkennen und soweit ich verstanden habe, muß ich die Register als Array betrachten und der Inhalt läßt sich in Ollydbg mit einem dump manchmal ansehen . Nun frage ich mich aber was eigentlich in den Registern einer neu geladenen exe drinne steht ?

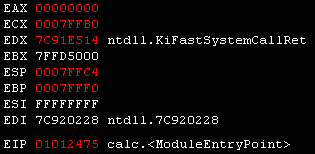

calc.exe: (Windows Taschen Rechner)

Dazu habe ich diverse exen in Ollydbg geladen

und beobachtet habe ich, das:

EAX anfangs immer leer zu sein scheint

ECX Register variiert bei anderen Dateien

EDX ist anfangs ntdll.KiFastSystemCallRet immer

EBX variiert auch bei anderen Dateien

wobei ESP, EBP, ESI, EDI immer den gleichen Inhalt aufweisen, sobald ich etwas in Ollydbg geladen habe?

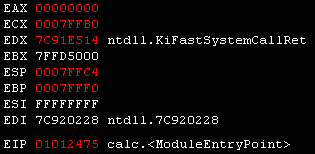

calc.exe: (Windows Taschen Rechner)

Dazu habe ich diverse exen in Ollydbg geladen

und beobachtet habe ich, das:

EAX anfangs immer leer zu sein scheint

ECX Register variiert bei anderen Dateien

EDX ist anfangs ntdll.KiFastSystemCallRet immer

EBX variiert auch bei anderen Dateien

wobei ESP, EBP, ESI, EDI immer den gleichen Inhalt aufweisen, sobald ich etwas in Ollydbg geladen habe?

Zuletzt bearbeitet:

.png)