Hallo an Alle.

Ich bin neu hier und befasse mich seit etwa 2 Wochen mit CrackMe's und KeyGenMe's.

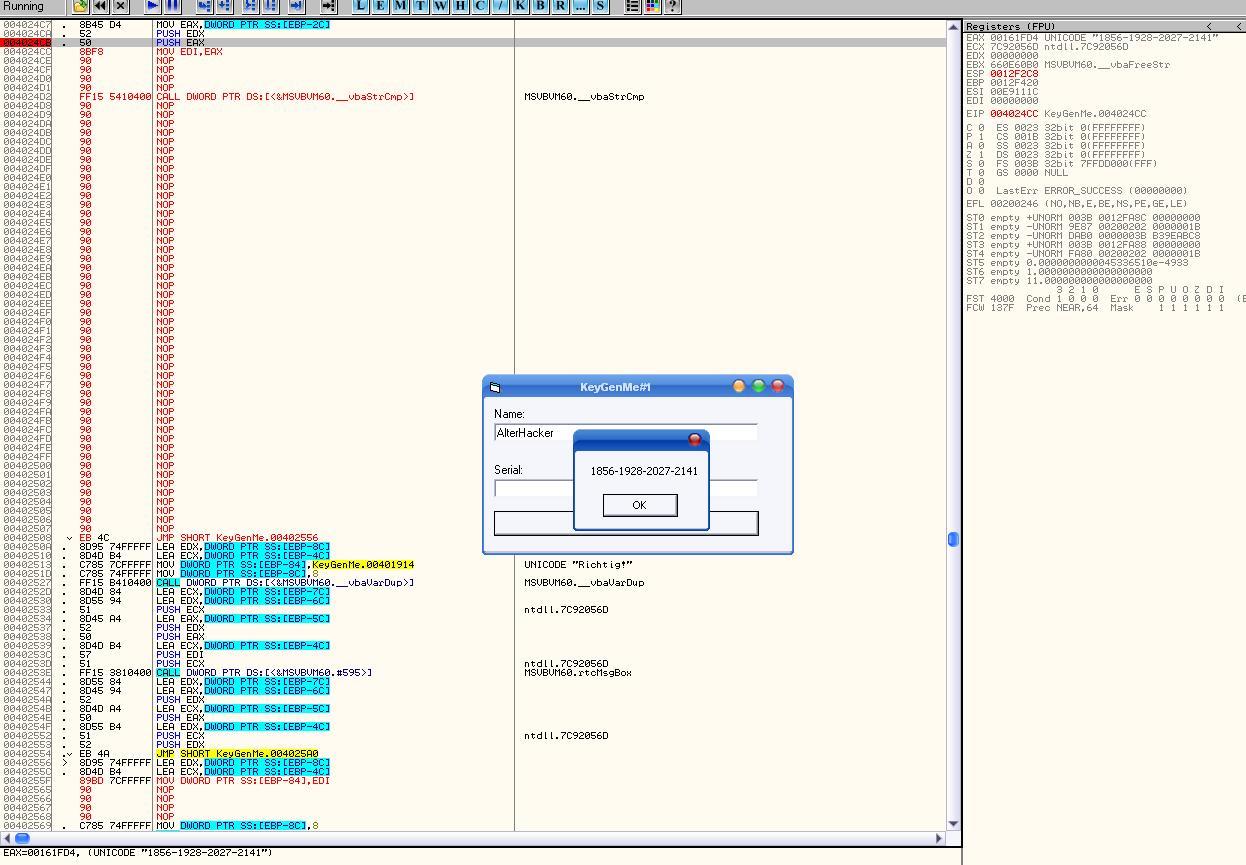

Heute habe ich mein erstes KeyGenMe programmiert.

Es istz eine gültige Serialnummer für den eingegebenen NAmen herauszufinden.

Wer Lust hat kann einen KeyGen programmieren.

Patchen ist nicht erlaubt.

Wer es geschafft hat soll bitte die Serialnummer und den Lösungsweg posten.

KeyGenMe#1

MfG

Steve

Ich bin neu hier und befasse mich seit etwa 2 Wochen mit CrackMe's und KeyGenMe's.

Heute habe ich mein erstes KeyGenMe programmiert.

Es istz eine gültige Serialnummer für den eingegebenen NAmen herauszufinden.

Wer Lust hat kann einen KeyGen programmieren.

Patchen ist nicht erlaubt.

Wer es geschafft hat soll bitte die Serialnummer und den Lösungsweg posten.

KeyGenMe#1

MfG

Steve